Usługa Active Directory została po raz pierwszy wydana w systemie Windows Server 2000. Jej podstawową funkcją jest zapewnianie uwierzytelniania i autoryzacji użytkownikom w sieci.

Uwierzytelnianie to proces, w którym usługa Active Directory weryfikuje poświadczenia użytkownika (nazwę użytkownika i hasło). Poświadczenia użytkownika są przechowywane w bazie danych Active Directory.

Autoryzacja to proces, który przyznaje lub odmawia użytkownikowi możliwości zrobienia czegoś, na przykład edytowania pliku lub uzyskania dostępu do aplikacji.

Od momentu wydania Microsoft dodał dodatkowe usługi do Active Directory. Temat Active Directory może być bardzo złożony, ponieważ istnieje wiele usług i komponentów, które sprawiają, że działa. Pamiętaj tylko, że jego podstawową funkcją jest uwierzytelnianie i autoryzacja użytkowników do zasobów sieciowych.

Mimo dużego nacisku na przeniesienie wszystkiego do chmury, Active Directory jest nadal używany przez większość średnich i dużych organizacji. Wiele organizacji korzysta z Office 365 i usług w chmurze i działa w trybie hybrydowym. Oznacza to, że lokalna usługa Active Directory jest synchronizowana z chmurą, aby zapewnić bezproblemowe uwierzytelnianie zasobów Office 365, takich jak poczta e-mail.

Aby lepiej zrozumieć, jak działa Active Directory, spójrzmy na kilka przykładów. Te przykłady zawierają ogólne omówienie sposobu działania usługi Active Directory.

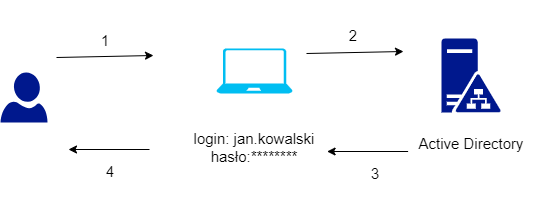

Uwierzytelnij użytkowników

Jan został niedawno zatrudniony jako księgowy w firmie beitadmin.pl. Administrator IT tworzy konto dla Jana w Active Directory, konto jest unikalne dla Jana i zawiera dane takie jak imię, nazwisko, biuro, numer telefonu itp. Jan otrzymuje nazwę użytkownika i hasło, dzięki którym może zalogować się do sieci firmowej.

- Jan loguje się do swojego laptopa za pomocą podanej nazwy użytkownika i hasła.

- Żądanie logowania trafia do serwera Active Directory w celu zweryfikowania nazwy użytkownika i hasła Jana.

- Usługa Active Directory wyszukuje konto Jana i weryfikuje nazwę użytkownika i hasło. Konto zostało zweryfikowane.

- Jan jest teraz zalogowany na swoim laptopie i uwierzytelniony w domenie.

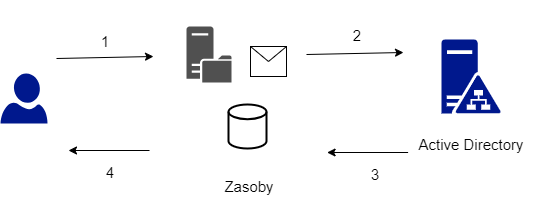

Autoryzuj użytkownika (nadaj lub odmów uprawnień)

W tym przykładzie serwer Active Directory autoryzuje dostęp do zasobów sieciowych.

Jan loguje się do swojego komputera, używając swojej nazwy użytkownika i hasła, i chce uzyskać dostęp do swojej poczty e-mail, pliku umowy i serwera bazy danych księgowych.

Te zasoby sieciowe sprawdzają w usłudze Active Directory, czy konto Jana ma autoryzację dostępu.

Konto Jana otrzymuje dostęp. Jan może teraz sprawdzać pocztę e-mail, modyfikować pliki i pracować na serwerze bazy danych.

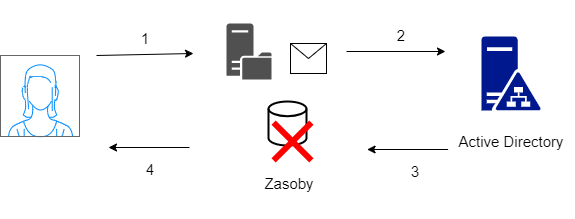

Autoryzuj i odmów dostępu dla użytkownika

W tym ostatnim przykładzie przyjrzymy się innemu użytkownikowi, który ma mieszany dostęp (zezwól i odmów uprawnień).

- Anna loguje się do sieci za pomocą swojej nazwy użytkownika i hasła. Próbuje uzyskać dostęp do tych samych zasobów co Jan (poczta e-mail, plik umowy i serwer bazy danych).

- Te zasoby sieciowe sprawdzają w usłudze Active Directory, czy konto Anny ma autoryzację dostępu.

- Usługa Active Directory weryfikuje konto Anny (uwierzytelnianie). AD sprawdza również, do jakich zasobów ma dostęp konto Anny (Autoryzacja).

- Anna może teraz uzyskać dostęp do poczty e-mail i pliku umowy, ale nie ma uprawnień dostępu do serwera bazy danych rozliczeń.

Podsumowanie

We wszystkich powyższych przykładach usługa Active Directory zapewnia uwierzytelnianie i autoryzację użytkownikom i zasobom sieciowym. Bez względu na to, jaki techniczny żargon słyszysz, jest to podstawowa funkcja usługi Active Directory.

Należy pamiętać, że te zasoby sieciowe muszą być skonfigurowane do korzystania z usługi Active Directory. Zasoby są zwykle dołączane do serwera Active Directory (ale nie wszystkie systemy tego wymagają). Konfigurowanie serwera Active Directory wymaga wielu czynności związanych z konfiguracją i planowaniem. Organizacje zazwyczaj mają wyspecjalizowanych specjalistów do wdrażania tych systemów i zarządzania nimi.

W kolejnej lekcji przedstawię podstawowe komponenty serwera Active Directory.

Dziękuję Ci, za poświęcony czas na przeczytanie tego artykułu. Jeśli był on dla Ciebie przydatny, to gorąco zachęcam Cię do zapisania się na mój newsletter, jeżeli jeszcze Cię tam nie ma. Proszę Cię także o “polubienie” mojego bloga na Facebooku oraz kanału na YouTube – pomoże mi to dotrzeć do nowych odbiorców. Raz w tygodniu (niedziela punkt 17.00) otrzymasz powiadomienia o nowych artykułach / projektach zanim staną się publiczne. Możesz również pozostawić całkowicie anonimowy pomysł na wpis/nagranie.

Link do formularza tutaj: https://beitadmin.pl/pomysly

Pozostaw również komentarz lub napisz do mnie wiadomość odpisuję na każdą, jeżeli Masz jakieś pytania:).