Usługa DHCP, jest jedną z ważniejszych w infrastrukturze IT. To od niej zależy czy urządzenia sieciowe, otrzymają konfigurację sieciową, aby mogły korzystać z łączności oraz dostępu do zasobów.

W tym wpisie chciałbym przedstawić 16 praktyk, które warto wdrożyć, aby działanie usługi DHCP, było maksymalnie optymalne oraz bezpieczne.

Nie umieszczaj DHCP na kontrolerze domeny

Ogólnym zaleceniem jest, aby nie uruchamiać żadnych dodatkowych ról na kontrolerze domeny innych niż DNS. Twój kontroler domeny powinien być kontrolerem domeny/DNS i to wszystko. Małe organizacje często instalują dodatkowe role i oprogramowanie innych firm na swoich kontrolerach domeny. Zaleca się unikanie tego, jeśli możesz.

Jaki jest problem?

Zainstalowanie dodatkowych usług na kontrolerze domeny zwiększa powierzchnię ataku, utrudnia zarządzanie i może prowadzić do problemów z wydajnością.

Problem 1. Zarządzaj DC z wieloma rolami

Kontrolery domeny z zainstalowanymi wieloma rolami są trudne do zarządzania. Może to często prowadzić do niestabilności i zakłóceń w pracy zainstalowanych usług.

Załóżmy na przykład, że masz problemy z DHCP lub zainstalowałeś poprawkę bezpieczeństwa, która wymaga ponownego uruchomienia. Ponowne uruchomienie serwera z rolą Active Directory Domain Services może spowodować poważne zakłócenia w pracy organizacji. Może to mieć wpływ na uwierzytelnianie, replikację, zasady grupy i DNS. Twoi użytkownicy nie będą mogli uzyskać dostępu do niczego, jeśli DNS nie działa.

Jeśli masz wiele kontrolerów domeny i są one poprawnie skonfigurowane, możesz uniknąć tych problemów, ale po co ryzykować?

Jeśli DHCP został zainstalowany na własnym serwerze, możesz ponownie uruchomić serwer DHCP bez obaw o wpływ na usługi na kontrolerze domeny.

Problem 2. Bezpieczeństwo

- Im więcej oprogramowania/usług zainstalujesz, tym większe potencjalne powierzchnie ataku. Jeśli DHCP jest zainstalowany na DC i wykryto nową lukę w usłudze DHCP, Twój serwer DC jest również zagrożony.

- Czy masz Wi-Fi dla gości? Co myślisz o tych niezarządzanych urządzeniach podłączonych do twojego serwera DHCP/DC? Nie jestem fanem używania wewnętrznego serwera DHCP do udostępniania adresów IP publicznie (udostępniania go dla gości?). Co się stanie gdy te publiczne urządzenia łączą się z kontrolerem domeny (Twoim konkrolerem domeny), takie podejście wróży kłopoty.

- Gdy DHCP jest zainstalowany na kontrolerze domeny, usługa DHCP dziedziczy uprawnienia zabezpieczeń konta komputera DC. Narusza to zasadę najmniejszych przywilejów. Teraz twój serwer DHCP działa z uprawnieniami, których nie potrzebuje, co narusza bezpieczeństwo kontrolera domeny.

Problem 3. Wydajność

Serwery DHCP działają bardzo wydajnie i nie wymagają wielu zasobów systemowych, takich jak procesor lub pamięć.

Ale…

Załóżmy, że właśnie dowiedziałeś się o nowej opcji DHCP, takiej jak wykrywanie konfliktów, i włączyłeś ją dla wszystkich zakresów.

Teraz użycie procesora gwałtownie rośnie, a usługi domeny są powolne, użytkownicy nie mogą się zalogować, a żądania DNS są powolne.

Być może instalujesz IPAM, aby śledzić dostępne adresy IP, a to zajmuje procesor i pamięć… ponownie zabierając zasoby z usług domeny.

Mógłbym gadać i gadać, że im więcej oprogramowania/usług instalujesz na kontrolerze domeny, tym bardziej może to wpływać na wydajność i prowadzić do zakłóceń w usługach.

Twój kontroler domeny jest jedną z najważniejszych usług w środowisku domeny Windows, zasługuje na swój serwer. Kontroler domeny to kontroler domeny. Nic więcej nie powinno się tam pojawić.

DHCP Failover

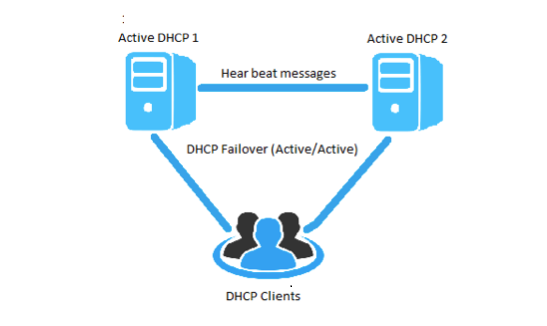

Przełączanie awaryjne DHCP (Failover DHCP) to funkcja zapewniająca wysoką dostępność serwera DHCP. W przypadku przełączania awaryjnego DHCP dwa serwery DHCP współdzielą informacje DHCP, dzięki czemu w przypadku awarii jednego z nich drugi serwer nadal może udostępniać klientom dzierżawy DHCP.

Opcja przełączania awaryjnego DHCP jest wbudowana w system operacyjny serwera Windows. Poniższy rysunek przedstawia konfigurację dwóch serwerów DHCP skonfigurowanych z trybem awarii równoważenia obciążenia. Jeśli jeden serwer ulegnie awarii, drugi będzie nadal aktywny i przejmie wszystkie żądania DHCP.

Istnieją dwie opcje projektowania przełączania awaryjnego:

Hot standby

Podczas korzystania z trybu gotowości aktywnej jeden serwer jest serwerem aktywnym, a drugi jest serwerem gotowości. Serwer aktywny jest serwerem podstawowym i obsługuje wszystkie żądania DHCP. Jeśli aktywny serwer ulegnie awarii, serwer rezerwowy przejmuje żądania DHCP.

Ta opcja jest powszechnie używana, gdy jednostka rezerwowa znajduje się fizycznie w innym miejscu niż aktywna.

Load balancer

W trybie równoważenia obciążenia (load balance) oba serwery pracują w trybie aktywny-aktywny do obsługi żądań DHCP. Żądania są równoważone i dzielone między dwa serwery DHCP. Jeśli jeden z serwerów utraci kontakt z partnerem przełączania awaryjnego, rozpocznie udzielanie dzierżaw wszystkim klientom DHCP.

Musisz określić, który projekt przełączania awaryjnego jest najlepszy dla Twojego środowiska. Jest to darmowa wbudowana opcja, więc skorzystaj z niej i spraw, aby twoje serwery DHCP były odporne na błędy.

Warto zapoznać się z dokumentacją Microsoftu, która przedstawia wyżej opisane rozwiązania.

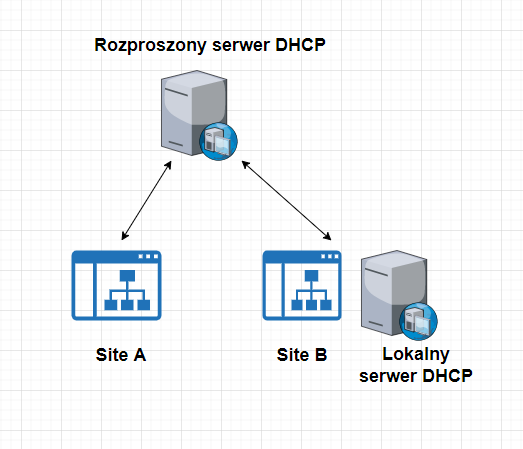

Centralny a rozproszony serwer DHCP

Masz dużą sieć z oddziałami w wielu lokalizacjach?

Pytanie brzmi, czy instalujesz serwer DHCP w tych oddziałach, czy każesz im tunelować z powrotem do scentralizowanego serwera DHCP?

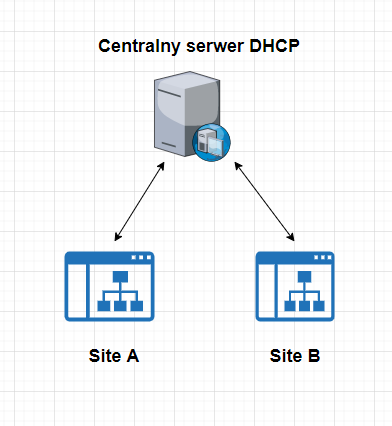

Scentralizowany serwer DHCP

Scentralizowany serwer DHCP jest umieszczony w scentralizowanej lokalizacji, z którą zdalne biura łączą się w celu uzyskania protokołu DHCP. Zazwyczaj znajduje się to w jednym z głównych centrów danych. W tym projekcie nie ma lokalnych serwerów DHCP, wszystkie żądania wracają do scentralizowanego serwera.

Rozproszony serwer DHCP

W rozproszonym modelu, serwery DHCP znajdują się w lokalnym oddziale firmy. W tym modelu klienci otrzymują adresy IP z lokalnego serwera DHCP.

Więc która opcja jest najlepsza?

Czy można na to odpowiedzieć w jednoznaczny sposób?

Czy oddział może działać całkowicie samodzielnie, bez połączenia z centrum danych w centrali? Jeśli tak, to ma sens, aby istniał lokalny serwer DHCP i DNS.

Jeśli oddział firmy tuneluje (VPN) z powrotem do centrum danych w celu połączenia z Internetem, usługą Active Directory, DNS itd., nie ma sensu lokalnie umieszczać DHCP.

Należy wziąć pod uwagę liczbę pracowników zatrudnionych w oddziale. Jeśli masz bardzo duży oddział z tysiącami pracowników, pomocne mogą być lokalne zasoby, takie jak Active Directory, DNS i DHCP. Będzie to duży ruch przechodzący przez łącze WAN, a jeśli łącze zostanie zerwane, wszyscy pracownicy będą offline.

Wybierając między scentralizowanym a rozproszonym DHCP, często można odpowiedzieć następującym pytaniem: „Czy oddział może pracować bez połączenia z centrum danych. Czynnikiem może być również wielkość zdalnego biura i szybkość połączenia z centrum danych.

Warto zapoznać się również w tym przypadku z dokumentacją Microsoftu, warto również zapoznać się z dyskusją na Reddit.

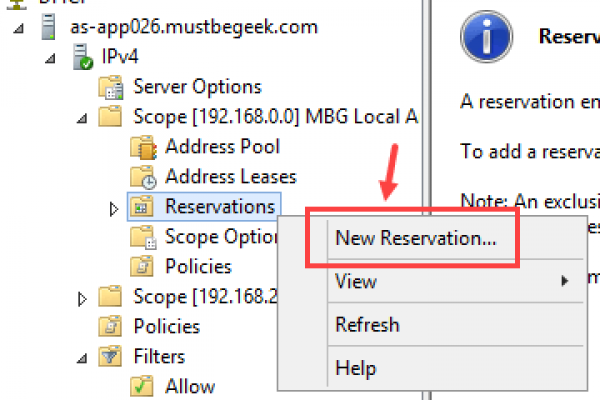

Unikaj statycznych przypisań adresów IP i korzystaj z rezerwacji DHCP

Przypisywanie statycznych adresów IP komputerom, drukarkom, telefonom lub innym urządzeniom końcowym jest uciążliwe.

Oto, co się dzieje, gdy statytycznie przypisujesz adres IP:

- Helpdesk zastępuje urządzenie, które nie zna statycznego adresu IP.

- Teraz urządzenie utraciło połączenie całkowicie lub częściowo.

- Helpdesk wysyła zgłoszenia do zespołu sieci, aby naprawić problem.

- Zespół sieciowy odsyła zgłoszenie do helpdesku ze statycznym adresem IP.

- Helpdesk musi teraz przejść do urządzenia i przypisać adres IP.

Aby uniknąć tego wszystkiego, po prostu używaj rezerwacji DHCP zamiast statycznych przypisań IP.

Do wszystkiego, co wymaga stałego adresu IP, używam rezerwacji DHCP. Jedynym wyjątkiem są urządzenia infrastrukturalne, takie jak routery i przełączniki, które otrzymują statyczne adresy IP.

Dzięki rezerwacji DHCP wszystko, co musisz zrobić, to zaktualizować adres MAC po wymianie urządzeń, a adres IP zostanie automatycznie przypisany z powrotem do urządzenia. Zapewnia również szybki podgląd wszystkiego, do czego przypisano mu adres IP, zamiast ręcznie śledzić wszystko w arkuszu kalkulacyjnym.

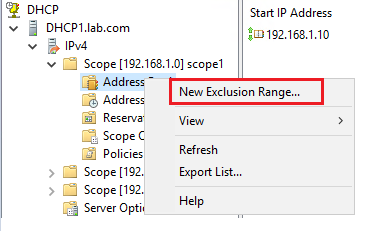

Wyklucz adresy IP z zakresu DHCP

Podczas tworzenia zakresu DHCP zalecam wykluczenie małego zakresu dla przypisań statycznych adresów IP (np. serwery plików, DNS etc.). Tak, wiem, że w poprzedniej wskazówce powiedziałem, nie używać przypisań statycznych, ale będziesz go potrzebować do pewnej liczby serwerów, które muszą mieć przypisane adresy IP na stałe.

Twoje sieci będą miały domyślną trasę, która będzie routerem, więc zdecydowanie chcesz, aby była wyłączona z puli DHCP. Możesz także natknąć się na inny sprzęt, który wymaga statycznego adresu IP, więc dobrze jest mieć mały zakres adresów IP wyłączonych z puli DHCP dla tych urządzeń. Na przykład widziałem różne alarmy i urządzenia zabezpieczające, które wymagają statycznego adresu IP, więc po prostu podaję adres IP z zakresu wykluczenia.

PowerShell dla DHCP

Nie ma nic złego w korzystaniu z konsoli DHCP (dhcpmgmt.ms), ale PowerShell jest niesamowity i upraszcza wiele zadań. Jeśli masz dużą sieć z setkami zakresów DHCP, użycie PowerShell to ogromna oszczędność czasu.

Oto kilka poleceń na początek.

Zainstaluj rolę DHCP

|

1 |

Install-WindowsFeature -IncludeManagementTools DHCP |

Backup ustawień serwera DHCP

|

1 |

Backup-DhcpServer -ComputerName "dhcp1.domain.local" -Path "C:\backupDHCP\" |

Wyświetl dzierżawy DHCP

|

1 |

Get-DhcpServerv4Scope | Get-DhcpServerv4Lease |

Znajdź dzierżawę DHCP dla adresu MAC

|

1 |

Get-DhcpServerv4Scope | Get-DhcpServerv4Lease | where {$_.ClientId -like “c4-d6-87-b4-**-**” } |

Dodaj zakres DHCP

|

1 |

Add-DHCPServerv4Scope -EndRange 10.3.1.254 -Name Vlan110 -StartRange 10.3.1.1 -SubnetMask 255.255.255.0 -State Active |

Uzyskaj wszystkie aktywne zakresy IPv4

|

1 |

Get-DHCPServerv4Scope |

Uzyskaj wszystkie rezerwacje DHCP dla zakresu

|

1 |

Get-DHCPServerv4Lease -ScopeId 10.3.1.0 |

Utwórz rezerwację DHCP

|

1 |

Get-DhcpServerv4Lease -ComputerName dhcp1 -IPAddress 10.3.1.8 | Add-DhcpServerv4Reservation -ComputerName dhcp1 |

To tylko zarysowanie zarządzania serwerem DHCP za pomocą PowerShell. Warto zapoznać się z pozostałymi poleceniami PowerShell, które pomagają w zarządzniu usługą DHCP: DHCPCmdlet.

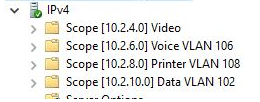

Podsieci i korzyści z segmentacji sieci

Nie będę pokazywał wszystkich szczegółów dotyczących podsieci, zarysuję, jedynie potencjalne możliwości ich wykorzystania.

Nie warto mieć tylko jednej dużej puli DHCP dla wszystkich swoich urządzeń, powinieneś podzielić urządzenia na osobne sieci. Zależy to również od wielkości Twojej sieci, jeśli masz małą sieć, segmentacja sieci nie jest tak ważna.

Korzyści z segmentacji sieci

Bezpieczeństwo

Trzymając urządzenia w osobnych sieciach, masz lepszą kontrolę nad siecią. Czy twoje drukarki potrzebują dostępu do internetu? Prawdopodobnie nie. Czy komputery w dziale finansów muszą komunikować się bezpośrednio z komputerami w dziale HR, absolutnie NIE. Oddzielając urządzenia do własnej sieci, masz znacznie lepszą kontrolę nad ich dostępem.

Ograniczenie ruchu bocznego w sieci może naprawdę spowolnić atakujących i niebezpieczeństwa w postaci wirusów. Ważne jest, aby włączyć zapory sieciowe i/lub listy kontroli dostępu na poziomie sieci, aby ograniczyć ruchy boczne w sieci.

Wydajność

Umieszczenie wszystkiego w jednej dużej sieci stworzy gigantyczną domenę rozgłoszeniową. Może to prowadzić do różnego rodzaju problemów, takich jak pętle drzewa opinającego, burze rozgłoszeniowe i multicastowe. Segmentacja sieci spowoduje rozbicie domen rozgłoszeniowych i zmniejszy możliwe problemy z wydajnością.

Sieć dla gości

Nie chcesz, aby Twoja sieć gości miała dostęp do Twojej bezpiecznej sieci. Oddzielenie tego ruchu do własnej sieci umożliwia filtrowanie tego ruchu i blokowanie dostępu do sieci wewnętrznej. Korzystam również z sieci dla gości dla urządzeń typu IOT, które wymagają tylko połączenia z Internetem.

Przykładowe zakresy adresów, które rozdzielają sieć w zależności od przeznaczenia:

- Komputery = 10.2.10.0/24 VLAN 110

- Drukarki = 10.2.8.0/24 VLAN 108

- Połączenia głosowe (VOIP) = 10.2.6.0/24 VLAN 106

- Monitoring (Kamery) = 10.2.4.0/24 VLAN 104

- Serwery = 10.2.2.0/24 = VLAN 102

- Goście = 10.16.0.0/23 = VLAN 116

Oprócz segmentacji sieci, staraj się zachować prosty schemat IP, upraszcza to zarządzanie zakresami DHCP.

Wskazówki dotyczące czasu trwania dzierżawy DHCP

Dzierżawa DHCP to czas, w którym serwer DHCP przypisuje adres IP klientowi. Domyślny czas dzierżawy DHCP dla zakresów DHCP wynosi 8 dni.

Wskazówka nr 1 – wydłuż czas dzierżawy urządzeń stacjonarnych

W przypadku małych sieci możesz ustawić czas dzierżawy na 8 godzin.

W przypadku dużych sieci rozważ zmianę zakresów DHCP dla urządzeń stacjonarnych (stacji roboczych) na 16 dni. Może to zmniejszyć ruch sieciowy związany z DHCP. Stacje robocze w 99% pozostają w tym samym miejscu, więc nie muszą tak często przechodzić przez cały proces przypisywania adresu z DHCP, aby uzyskać swój adres IP.

Wskazówka nr 2 – skróć czas dzierżawy dla gości/urządzeń mobilnych

Jeśli zapewniasz gościom Wi-Fi, zakresy DHCP mogą bardzo szybko wyczerpać się z dostępnych adresów IP. Te urządzenia najprawdopodobniej potrzebują tylko tymczasowego dostępu, na przykład kilku godzinny. W przypadku tych zakresów należy rozważyć dostosowanie czasu dzierżawy DHCP do 1 godziny. Jeśli urządzenie jest nadal aktywne, odnowi się, ale jeśli urządzenie zostanie odłączone, zwolni adres IP. Powinno to pomóc w uzyskaniu dostępnych adresów IP w zakresach gościa.

Może to być również w przypadku urządzeń mobilnych, ale może to być trudne, ponieważ coraz więcej użytkowników ma laptopy. Domyślna wartość 8 dni może być wystarczająca, ale jeśli znasz urządzenia mobilne, które często się poruszają, możesz rozważyć skrócenie czasu dzierżawy.

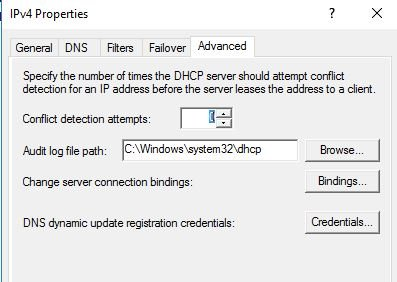

Wykrywanie konfliktów adresów IP tylko wtedy, gdy jest to potrzebne

Gdy dwa urządzenia w tej samej sieci LAN mają ten sam adres IP, występuje konflikt adresów IP. Prowadzi to do tego, że jedno lub oba urządzenia mają problemy z komunikacją w sieci.

Serwer DHCP ma opcję pomagającą zmniejszyć konflikty adresów IP. Opcja wykrywania konfliktów na serwerze DHCP najpierw sprawdza, czy adres IP jest używany przed przypisaniem go do urządzenia.

Domyślnie jest to wyłączone we wszystkich zakresach DHCP.

NIE włączaj tego dla każdego zakresu. Jeśli trzymasz się z dala od statycznych przypisań adresów IP, prawdopodobnie nigdy nie będziesz musiał tego włączać.

Jeśli to włączysz, ustaw próby wykrywania na 1 lub 2.

Kolejna dokumentacja, która pomoże w pracy z DHCP.

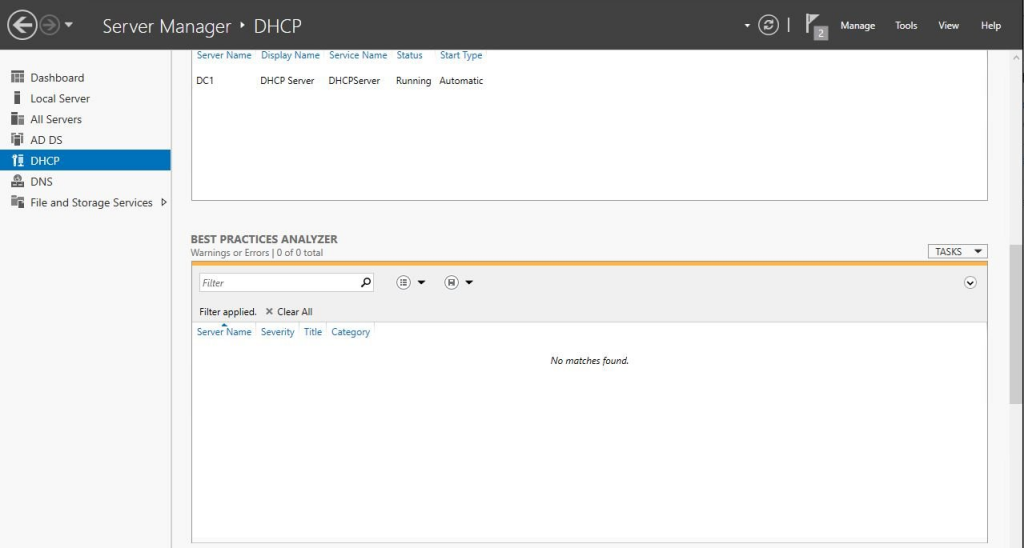

Analizator najlepszych praktyk DHCP

Analizator najlepszych praktyk jest wbudowany w system Windows Server i jest dostępny w narzędziu do zarządzania serwerem.

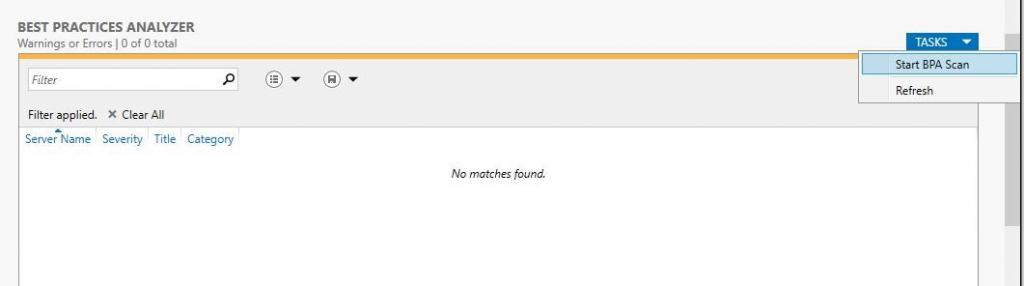

W jaki sposób uruchomić to narzędzie?

Krok 1: Otwórz Menedżera serwera

Krok 2: Kliknij DHCP

Krok 3: Rozpocznij skanowanie BPA

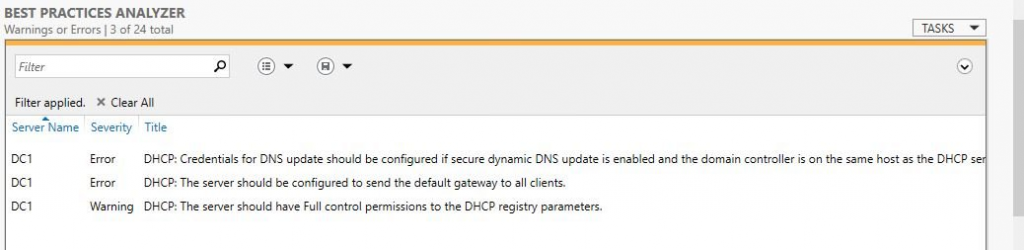

Wyniki zostaną wyświetlone po zakończeniu skanowania.

Skaner BPA powinien pomóc w wykryciu podstawowych błędnych konfiguracji. Przejrzyj swoje wyniki i wprowadź wszelkie zmiany, które uważasz za konieczne dla Twojego środowiska.

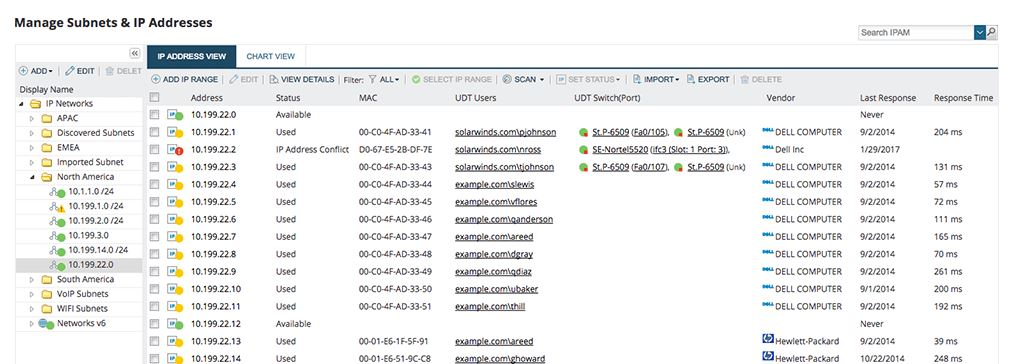

Udokumentuj adresy IP lub nas IPAM

Udokumentuj schemat adresów IP, sieci VLAN i statyczne przypisania adresów IP.

W przypadku małych sieci arkusz kalkulacyjny Excel będzie wystarczający.

W przypadku większych sieci warto rozważyć dedykowane narzędzia, które pomogą zarządzać adresami IP. Dane z formularza Excel’a można przenieść do SolarWinds IPAM i przestać martwić się już o zarządzanie IP. SolarWinds IPAM zajmuje się wszystkim, a co najważniejsze pozwala na szybki dostęp do danych.

Korzyści IPAM

- Automatyczne śledzenie adresu IP.

- Możliwość integracji z DHCP/DNS w celu śledzenia wykorzystania zakresu DHCP.

- Alarmowanie i raportowanie użycia zakresu.

- Przeszukuj adresy IP, komentarze, nazwy hostów itp. fajnie jest móc szybko wyszukiwać według słowa kluczowego, aby zobaczyć, jaki jest adres IP urządzenia.

SolarWinds ma bezpłatną wersję swojego IPAM, może śledzić do 254 adresów. Wersja płatna umożliwia zarządzanie wszystkimi adresami IP.

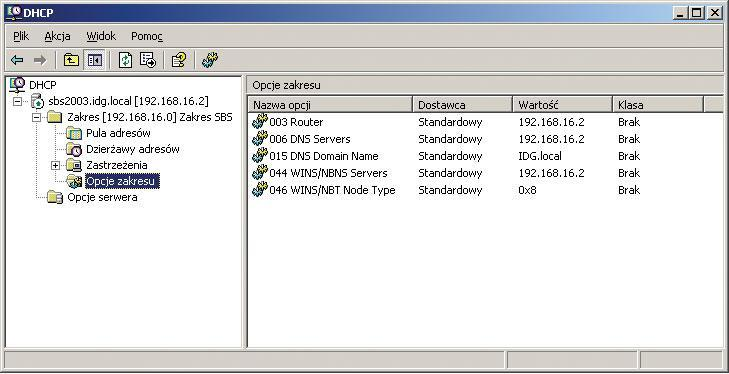

Ustaw opcje serwera DHCP

Opcje zakresu DHCP umożliwiają automatyczną konfigurację dodatkowych ustawień TCP/IP na urządzeniach klienckich.

Opcje DHCP można skonfigurować na dwóch różnych poziomach, na serwerze lub w każdym zakresie DHCP.

Wolę zrobić to w każdym zakresie, zajmuje co prawda więcej pracy, jednak pozwala na zarządzanie niezależnie różnymi zakresami adresów, np. Wi-Fi dla gości, do konfiguracji której nie chcę używać wewnętrznego serwera DNS.

Najczęściej używane opcje to:

- 003 Router

- 006 Serwery DNS

- 015 Nazwa domeny DNS

Skorzystaj z opcji zakresu, aby automatycznie skonfigurować ustawienia IP na wszystkich urządzeniach.

Agenci przekazywania DHCP

Jeśli masz scentralizowany serwer DHCP z wieloma sieciami, będziesz musiał użyć agenta przekazywania DHCP.

Komunikaty DHCP są rozgłaszane, a routery nie przekazują pakietów rozgłoszeniowych. Aby rozwiązać ten problem, możesz włączyć funkcję agenta przekazywania DHCP na routerze/przełączniku, aby umożliwić dotarcie pakietów emisji DHCP do urządzenia.

Należy sprawdzić w dokumentacji routera polecenia umożliwiające włączenie agenta przekazywania.

Podszywanie się pod serwer DHCP

Gdy kiedykolwiek użytkownik lub ktoś z działu IT podłączał (przez przypadek) przełącznik/router do dostępnego portu na ścianie? Wtedy telefon pomocy technicznej zaczyna dzwonić, ponieważ użytkownicy nie mogą połączyć się z Internetem lub innymi zasobami.

Fałszywe serwery DHCP przyprawiają o ból głowy, ponieważ często nie mamy świadomości, gdzie taki serwer jest podpięty. Ponadto mogą stanowić zagrożenie bezpieczeństwa i być wykorzystywane do różnych ataków.

Najlepszym sposobem blokowania nieuczciwych serwerów DHCP jest przełącznik sieciowy. Można to zrobić za pomocą opcji o nazwie DHCP snooping lub dostęp do sieci oparty na porcie 802.1x.

DHCP Snooping

Snooping to funkcja przełącznika warstwy 2, która blokuje nieautoryzowane (podszywające się) serwery DHCP przed rozsyłaniem adresów IP do urządzeń.

DHCP działa na zasadzie kategoryzacji portów przełączników jako zaufanych lub niezaufanych. Zaufany port przepuszcza komunikaty DHCP, a niezaufany port blokuje komunikaty DHCP.

Ważne jest, aby urządzenia (komputery, drukarki, telefony) były na niezaufanym porcie, aby nie można było podłączyć fałszywego serwera DHCP, oczywiście komunikacja urządzenie <——> serwer DHCP nadal będzie działać.

Dostęp do sieci oparty na porcie 802.1x

802.1x to standard IEEE dla kontroli dostępu do sieci opartej na portach. Jest to mechanizm, który może wymagać uwierzytelnienia urządzeń przed zapewnieniem im dostępu do sieci.

Pozwala nie tylko na wykrycie podszywających się serwerów DHCP, ale także do kontrolowania dostępu do sieci do czegokolwiek.

802.1x jest zwykle konfigurowany na poziomie przełącznika i wymaga klienta oraz serwera uwierzytelniania.

Backup serwera DHCP

Serwery DHCP mają kluczowe znaczenie dla dostarczania ustawień IP klientom. W przypadku awarii systemu musisz jak najszybciej odzyskać ten serwer.

Czy wiesz, że domyślnie system Windows będzie tworzył kopię zapasową konfiguracji DHCP co 60 minut w ścieżce %SystemRoot%System32\DHCP\backup.

To jest świetne, ale nic ci nie da, jeśli serwer ulegnie awarii i nie będziesz mieć dostępu do folderu.

Jeśli nie masz żadnej replikacji poza siedzibą, musisz regularnie kopiować folder kopii zapasowej do innej lokalizacji.

Można to zrobić za pomocą skryptu, który kopiuje folder do innej lokalizacji lub używa programu PowerShell do określenia lokalizacji zdalnej.

|

1 |

Backup-DhcpServer -ComputerName "DC01" -Path "C:\DHCPBackup" |

Filtrowanie adresów MAC DHCP

Funkcja filtrowania adresów MAC DHCP umożliwia blokowanie lub zezwalanie na przydzielanie adresów IP na podstawie adresów MAC.

Jest to przydatne, jeśli chcesz, aby zakres DHCP dostarczał adresy IP do jawnej listy urządzeń. Jest to również przydatne, jeśli masz niechciane urządzenia w sieci VLAN uzyskujące adres IP.

Na przykład masz użytkowników umieszczających urządzenia BYOD w bezpiecznej sieci VLAN. Możesz dodać te urządzenia do filtra odmów. Filtrowanie adresów MAC DHCP to szybki i prosty sposób kontrolowania dostępu do sieci. Jeśli masz czas i zasoby, lepszą opcją jest użycie 802.1x.

Podsumowanie

Korzystam z tych wskazówek od kilku lat przy zarządzaniu serwerami DHCP. Po prawidłowym skonfigurowaniu DHCP może być serwerem ustawionym i zapomnianym z niewielkimi lub żadnymi problemami. Warto zapoznać się również z wcześniejszymi wpisami, 15 najlepszych praktyk dotyczących Group Policy Object (GPO), 25 najlepszych praktyk w zakresie bezpieczeństwa Active Directory, Konwencje nazewnictwa użytkowników Active Directory. Mam nadzieję, że taki zestaw pomoże w codziennej pracy z rozwiązaniami firmy Microsoft i/lub właściwym zapłanowaniem wdrożenia w/w rozwiązań w organizacji.

Dziękuję Ci, za poświęcony czas na przeczytanie tego artykułu. Jeśli był on dla Ciebie przydatny, to gorąco zachęcam Cię do zapisania się na mój newsletter, jeżeli jeszcze Cię tam nie ma. Proszę Cię także o “polubienie” mojego bloga na Facebooku oraz kanału na YouTube – pomoże mi to dotrzeć do nowych odbiorców. Raz w tygodniu (niedziela punkt 17.00) otrzymasz powiadomienia o nowych artykułach / projektach zanim staną się publiczne. Możesz również pozostawić całkowicie anonimowy pomysł na wpis/nagranie.

Link do formularza tutaj: https://beitadmin.pl/pomysly

Pozostaw również komentarz lub napisz do mnie wiadomość odpisuję na każdą, jeżeli Masz jakieś pytania:).