Jedną z częstszych czynności w życiu administratora jest zarządzanie hasłami użytkownika. W tym wpisie chciałbym pokazać kilka przełączników, które warto znać przy tych czynnościach. Pokażę również dwa różne podejścia do tych czynności.

Jakiego hasła użyć?

W obecnym czasie hasła musza być maksymalnie złożone tak, aby nie zostały odgadnięte metodą brute-force. Jednak w mojej opinii ważniejszą rzeczą jest częste zmienianie haseł, aby nie dać wystarczająco dużo możliwości na jego złamanie.

- Min. 8 znaków,

- Należy użyć znaków specjalnych, dużych i małych liter oraz cyfr,

- Nie należy używać słów, które można znaleźć w słowniku,

- Zmiana hasła min. co 30 dni, wraz z opcją „pamiętania” starych haseł, aby użytkownik ich nie używał zbyt często.

Jak ustawić hasło?

W Centos/RedHat 7 co konfiguracji haseł służy polecenie passwd.

|

1 |

passwd |

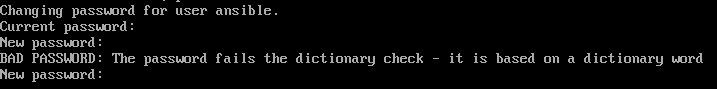

Takie użycie polecenia spowoduje zmianę hasła dla użytkownika, który jest obecnie zalogowany. Poniżej przykład użycia hasła słownikowego, którego system nie przepuści do zmiany.

Jeżeli chcesz zmienić hasło dla innego użytkownika wystarczy dodać jego nazwę. Musisz jednak w tym momencie być zalogowany jako użytkownik root, zmiany hasła dokonasz wtedy bez znajomości starego.

|

1 |

passwd nazwa_usera |

Przydatne przełączniki

Polecenie passwd posiada kilka przydatnych przełączników, które musisz znać.

-d – pozwala na usunięcie hasła ze wskazanego konta użytkownika,

-l – pozwala na czasowe wyłączenie dostępu do konta (tzw. lock),

-u – ponownie włącza dostęp do konta, które wcześniej zostało wyłączone przy pomocy -l,

-e – wymusza zmianę hasła przy pierwszym logowaniu przez wskazanego użytkownika

Inne podejście do haseł użytkownika

Hasła możesz również zmienić przy pomocy nieco innego podejścia, które jest bardziej rozbudowane, ale jednocześnie wymaga mniej kroków. Możesz je jednak wykonać tylko po zalogowaniu się na konto root, wykorzystanie sudo na to nie pozwoli.

Poniżej szablon użycia tego polecenia. Nowe hasło jest podawane jawnie natomiast w systemie będzie trzymane w postaci hash’a, więc będzie bezpieczne.

|

1 |

echo nowe_hasło | passwd --stdin nazwa_usera |

|

1 |

echo QWEASD | passwd --stdin test |

Podsumowanie

Widzisz, że zarządzanie hasłami użytkownika, jest proste. Oczywiście można użyć skryptu w Bash lub Python, aby uzyskać automatyzację przy ich tworzeniu. Przedstawiłem dwa podejścia, które możesz wykorzystać codziennej pracy. Zapraszam na kolejny wpis, w którym poruszę kwestie wirtualnych konsol w systemie GNU/Linux

Dziękuję Ci, za poświęcony czas na przeczytanie tego artykułu. Jeśli był on dla Ciebie przydatny, to gorąco zachęcam Cię do zapisania się na mój newsletter, jeżeli jeszcze Cię tam nie ma. Proszę Cię także o “polubienie” mojego bloga na Facebooku oraz kanału na YouTube – pomoże mi to dotrzeć do nowych odbiorców. Raz w tygodniu (niedziela punkt 17.00) otrzymasz powiadomienia o nowych artykułach / projektach zanim staną się publiczne. Możesz również pozostawić całkowicie anonimowy pomysł na wpis/nagranie.

Link do formularza tutaj: https://beitadmin.pl/pomysly

Pozostaw również komentarz lub napisz do mnie wiadomość odpisuję na każdą, jeżeli Masz jakieś pytania:).